Virus Informático En Una Puerta Trasera De Una Secuencia De Bits Que Figura Un Software En Una Pantalla Fotos, Retratos, Imágenes Y Fotografía De Archivo Libres De Derecho. Image 81293128.

Ordenador Portátil Y Envolvente - Infección De Puerta Trasera Por Correo Electrónico - Virus, Malware, Ransomware, Fraude, Spam, Phishing, Estafa De Correo Electrónico, Ataque De Piratas Informáticos - Diseño De Concepto De

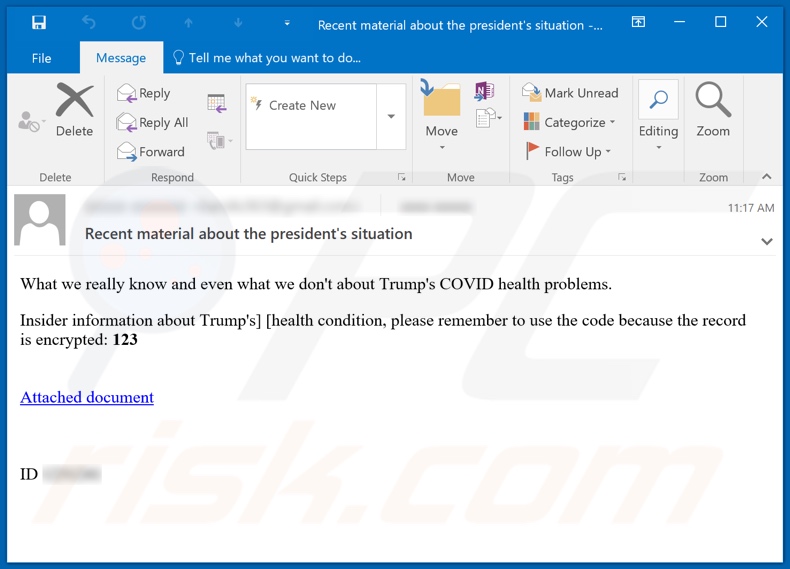

Un troyano crea una puerta trasera en el programa de actualizaciones de un millón de ordenadores ASUS

Qué es un backdoor y cómo se diferencia de un troyano - Análisis y desarrollo de malwares - Underc0de

icono de vector lineal de gradiente troyano de puerta trasera. acceso remoto malicioso a la computadora.

Los Riesgos Para La Salud De La Computadora: Troyano, Gusano Y La Puerta Trasera Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 67649923.